كيف تتجسس وكالة المخابرات الأمريكية (CIA) على الحياة اليومية لشعوب العالم؟

متابعات | تقارير | الوقت التحليلي

كشفت ويكيليكس في مشروعها الجديد، عن طريقة استبدال وكالة الاستخبارات المركزية الهواتف وشاشات التلفاز الذكية الى سلاحا ضد شعوب العالم من خلال تقنيات القرصنة.

وتشير أحدث التسريبات عن سلسلة تسريبات “والت 7” من ويكيليكس، إلى كيفية مراقبة الأشخاص العاديين وتتبعهم من قبل وكالة المخابرات المركزية الأمريكية (CIA) من خلال الأدوات والآلات الالكترونية. منذ يوم 7 مارس، كشفت ويكيليكس في مشروعها الجديد كيف جعلت وكالة المخابرات المركزية (CIA) الهواتف وشاشات التلفاز الذكية، سلاحا ضد شعوب العالم من خلال تقنيات القرصنة، وآلية اختراقها لأجهزة الكمبيوتر عن طريق البرمجيات الخبيثة.

والت 7 (Vault 7) هي مجموعة من الوثائق التي بدأت ويكيليكس منذ 7 مارس 2017 بنشرها، وتشرح فيه أنشطة وكالة المخابرات المركزية للولايات المتحدة للمراقبة الإلكترونية والحرب الافتراضية. وفقا لجوليان أسانج، مؤسس ويكيليكس، والت 7 هو أكبر وأشمل مشروع كشف عن ملفات وبرامج التجسس الأمريكية تم الإعلان عنه حتى اليوم. وتشمل هذه الملفات، التي تاريخها من 2013 إلى 2016، تفاصيل القدرات البرمجية لهذه الوكالة، مثل القدرة على إضعاف خدمات الرسائل الفورية، مثل الإشارات (البرمجيات)، واتساب، والتلجرام والهواتف الذكية والتلفزيونات الذكية وأجهزة إيفون، أبل ونظام تشغيل أندرويد غوغل، فضلا عن أنظمة التشغيل مثل أنظمة تشغيل ميكروسوفت ويندوز وماك ولينوكس.

وقد ذكرت مؤسسة ويكيليكس، باعتبارها أكبر شركة تسريب معلومات في العالم، في أحدث تقرير لها، عن كيفية اختراق وكالة الاستخبارات أجهزة الكمبيوتر في العالم:

1- أنظمة الأمن المنزلية

“دامبو” هي من البرمجيات الخبيثة التي بمجرد تنصيبها وتنزيلها مرة واحدة على جهاز كمبيوتر شخصي، تستحوذ على الكاميرا ويب والميكروفون التابع لصاحب الكومبيوتر، وتعطلها بشدة. كما أنه يلغي أي دليل على أن قراصنة المخابرات المركزية قد اخترقت الكمبيوتر من خلال خلق فيديوهات مفبركة.

2- أجهزة التلفاز الذكية

وكالة المخابرات المركزية، من خلال مشروع الملاك البكاء«Weeping Angel» ، استخدمت مجموعة من الأدوات للتلفزيونات الذكية، ولا سيما سامسونج، للتنصت من داخل منزل الشخص على كلامه.

تغريدة ويكيليكس: وكالة المخابرات المركزية تُخفي قدرة قرصنة الهواتف الذكية والتلفزيونات الذكية عن صانعيها في العالم.

3- كلمة المرور هي “صفر يوم”

اكتشف الخبراء 24 رمزا یسمی “صفر يوم” “ZERO DAYS”على نظام التشغيل أندرويد، الذي تستخدمه وكالة المخابرات المركزية في نظام التشغيل هذا لجمع المعلومات من نقاط ضعف الهاتف الخليوي. يُستخدم نظام التشغيل هذا 85 في المئة من الهواتف النقالة في العالم، بما في ذلك سامسونج وسوني. نظام تشغيل اندرويد لديه الثغرات التي تسمح للقراصنة بالوصول إلى المعلومات. ويتم إنجاز ذلك بسهولة من خلال برامج مثل واتساب، ويبو، تلجرام، والإشارة.

تغريدة راشاتدوي: ويكيليكس تدّعي انها ستكشف عن أكبر مجموعة من الوثائق وكالة الاستخبارات المركزية السرية في مشروع والت 7.

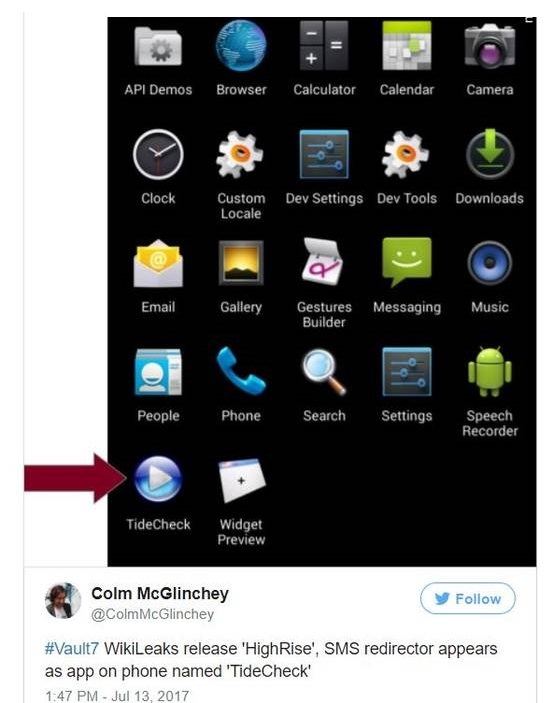

4- برنامج تيديشيك

من هذه البرمجيات الخبيثة الأخرى هو برنامج تيديشيك (TideCheck) يعمل على اندرويد 4 إلى 4.03 ويسمح لشخص ثالث الذي هو من وكلاء وكالة المخابرات المركزية (CIA) لنقل نسخة من رسائل الشخص إلى المركز.

كولم ماكلينيتشي، أحد الصحفيين المشهود لهم والبارزين دوليا، يستشهد بويكيليكس على قدرة برنامج تيديشيك بالتجسس

5- منتجات أبل

منتجات أبل ليست آمنة ضد اختراق وكالة المخابرات المركزية (CIA). وكشف مشروع التسريبات عن “والت 7” أن وكالة الاستخبارات المركزية تستخدم أداة تسمى “نايتسكيز” «NightSkies» على أنظمة تشغيل أبل، خاصة ايفون (iPhone) وماك بوك اير (Macbook Air)، لسحب المعلومات الفردية. هذه الأداة قوية جدا حيث بإمكانها اختراق الهواتف التي تم شراؤها حديثا، أو ما يسمى الهاتف الـ(صفر) وتتحكم فيه، وفي الواقع يتم التحكم به عن بعد.

6- واي فاي

يمكن اعتبار الواي فاي واحدة من بوابات الأكثر سهولة لوكالات التجسس. برنامج زهر الكرز «Cherry Blossom» هو في الواقع من البرمجيات الخبيثة التي تستهدف الواي فاي وعندما يخترقه، سيكون جزء كبير من المستخدمين تحت مراقبة ورصد هذا البرنامج.

البرمجيات الخبيثة الأخرى التي تستخدمها وكالة المخابرات المركزية هي “ألسا”، التي تهاجم وتخترق مسارات الواي فاي النشطة في نظام تشغيل الويندوز لتتمكن الCIA من سحب بيانات الشخص ومن ثم تبدأ بعملية مراقبة أنماط وعادات البيانات.

أزهار الكرز (Cherry Blossom) أداة الـ CIA لاستهداف الشبكات اللاسلكية

7- نظام التشغيل ميكروسوفت

تعمل معظم البرامج الضارة والخبيثة الموجودة لدى وكالة المخابرات المركزية (CIA) على أنظمة تشغيل ميكروسوفت ويندوز. العديد منها يمكن تحميلها من خلال الأجهزة المحمولة مثل “DRIVE USB”. وتستخدم وكالة الاستخبارات الأمريكية مشروعا يسمى “الكنغر الدموي” لتهريب برمجياتها الخبيثة من الاكتشاف وهي قوية جدا بحيث تخترق أجهزة الكمبيوتر التي يغطيها مشروع (AIR GAP) الآمن للغاية.